Die OpenKRITIS-Konferenz 2026

Von Paul Weissmann am 6. Mai 2026

Die OpenKRITIS-Konferenz für Kritische Infrastrukturen und NIS2/KRITIS-Einrichtungen kehrt zurück! Im Herbst 2026 findet die zweite Auflage der Konferenz nur für Betreiber und regulierte Unternehmen statt – in Person im Rheinland mit 40 Plätzen für Teilnehmer. Durch die NIS2- und KRITIS-Umsetzung hat sich 2025 und 2026 viel geändert – es gibt viel zu reden und zu lernen!

In vier Blöcken diskutieren Betreiber und Behörden aktuelle Erfahrungen rund um NIS2:

- Strategische NIS2-Umsetzung: Erfahrung aus NIS2- und KRITIS-Programmen bei Einrichtungen

Steuerung und Umsetzung der vielen NIS2-Themen, systematischer Angang KRITIS-Dachgesetz - Panel-Diskussion: Audits und Prüfungen — Bürokratie oder Nachweis von Verbesserung?

Diskussion über zehn Jahre KRITIS-Prüfungen und die neuen Nachweise von NIS2-Einrichtungen - Praktische Herausforderungen: Komplexe Regulierung trifft auf komplexe Konzerne

Herausforderungen und Lösungen in europäischen Konzernen zwischen KRITIS und NIS2 - Keynotes: Kritische Infrastrukturen in Gesellschaft und Wirtschaft

Spannungsfeld Bedrohungslage, Regulierung und Unternehmen in Deutschland

Die OpenKRITIS-Konferenz findet am 28. September 2026 ganztägig in Siegburg (Bonn) statt und richtet sich an regulierte Unternehmen und Behörden. Die Agenda wird im Mai finalisiert.

Konferenzort: Das KSI in Siegburg im Rheinland. Organisation durch OpenKRITIS, der Ticketverkauf (für 40 Tickets) startet bald. Dazu mehr an dieser Stelle Mitte Mai.

Fragen und Voranmeldungen an unser Konferenzbüro.

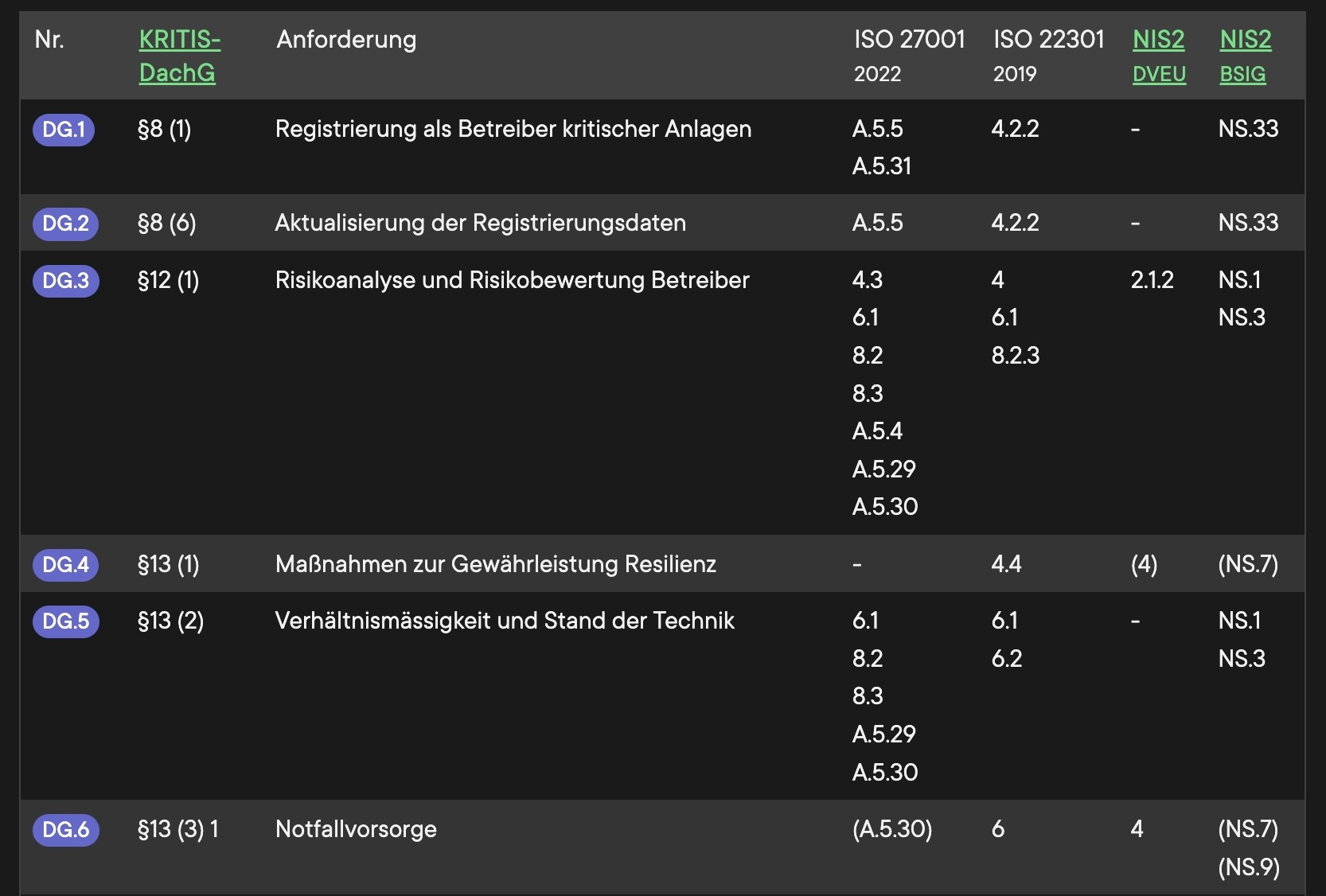

KRITIS-Dachgesetz-Mapping

Von Paul Weissmann am 4. Mai 2026

Das KRITIS-Dachgesetz fordert von Betreibern kritischer Anlagen (KRITIS) umfangreiche Maßnahmen im Risikomanagement, Resilienz- und Krisenmanagement und personellen und physischen Sicherheit. Dabei gibt es Überschneidungen mit NIS2 aber auch Standards wie ISO 27001 und ISO 22301, die bei Betreibern zum Einsatz kommen.

Das KRITIS-Dachgesetz-Mapping ordnet die Paragraphen und Anforderungen des KRITIS-Dachgesetzes (DG.1 bis DG.26) bestehenden Standards und Vorgaben als Orientierung zu:

- ISO 27001:2022: Management von Informationssicherheit und Annex A Kontrollen

- ISO 22301:2019: Managementsystem für Resilienz und Risiken

- NIS2 Implementing Act: Vorgaben der EU NIS2 Durchführungsverordnung (EU) 2024/2690

- NIS2 (BSIG): Vorgaben der deutschen NIS2-Umsetzung im BSIG (2025)

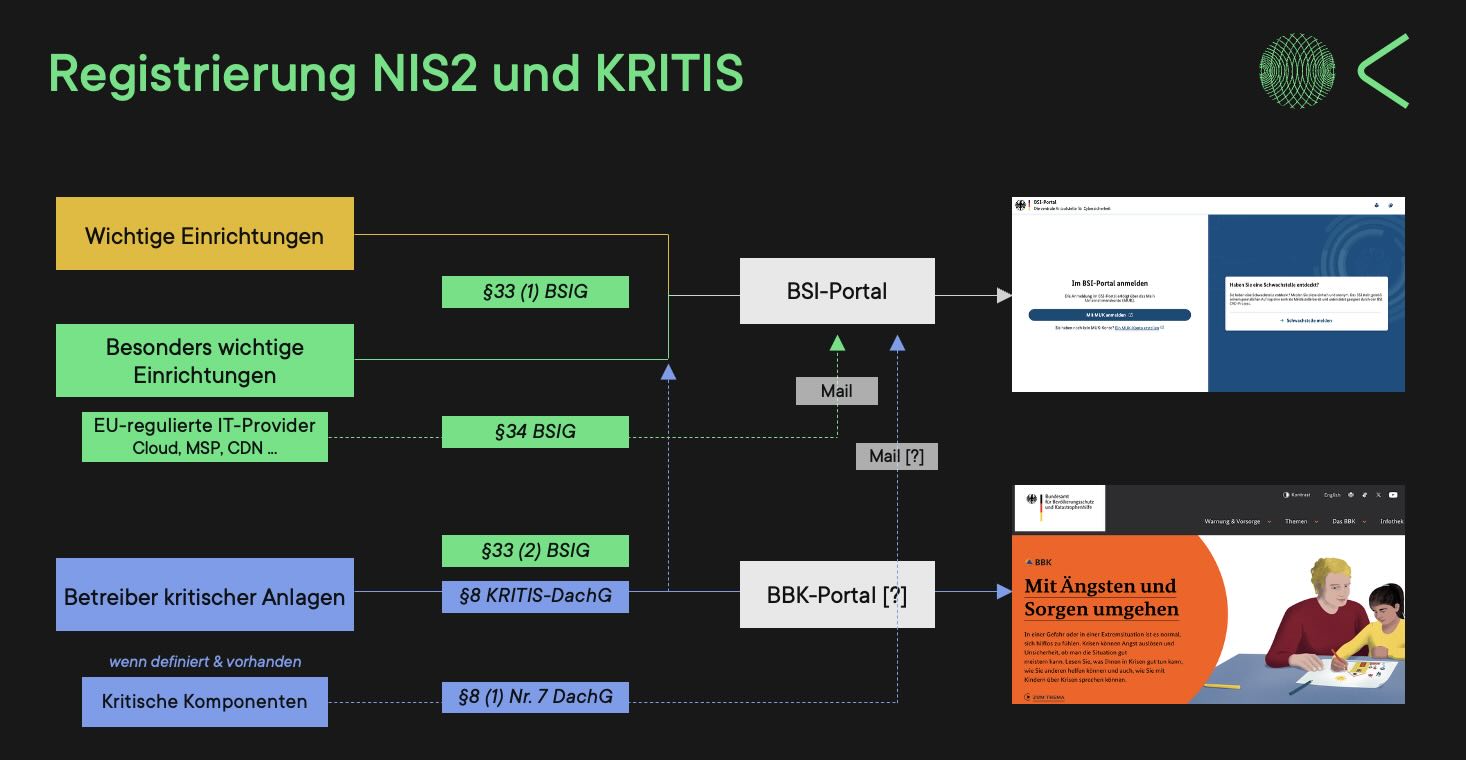

NIS2 und KRITIS-Registrierung

Von Paul Weissmann am 17. April 2026

Unternehmen, die als wichtige oder besonders wichtige Einrichtung nach NIS2 (BSIG) oder als Betreiber kritischer Anlagen nach KRITIS-Dachgesetz betroffen sind, müssen sich bei deutschen Aufsichtsbehörden registrieren. Es wird 2026 mindestens zwei verschiedene Registrierungswege dafür geben:

- Einrichtungen nach NIS2 registrieren sich beim BSI über das neue BSI-Portal §33 BSIG

- EU-regulierte IT, Cloud und Internet-Provider registrieren sich zusätzlich beim BSI §34 BSIG

- Betreiber kritische Anlagen (KRITIS) registrieren sich ab Sommer beim BBK §8 DachG

- Kritische Komponenten bei Betreiber kritische Anlagen werden ans BSI gemeldet §8 DachG

Der erste Weg führt über das neue BSI-Portal, der zweite Weg zum BBK ist noch offen. Es gibt auf beiden Seiten noch Unterverfahren, die für bestimmte Angaben eine Registrierung per Mail vorsehen (EU und kritische Komponenten). Der Austausch mit dem BSI und BBK für die Meldepflichten von Vorfällen wird auch über Portale geregelt.

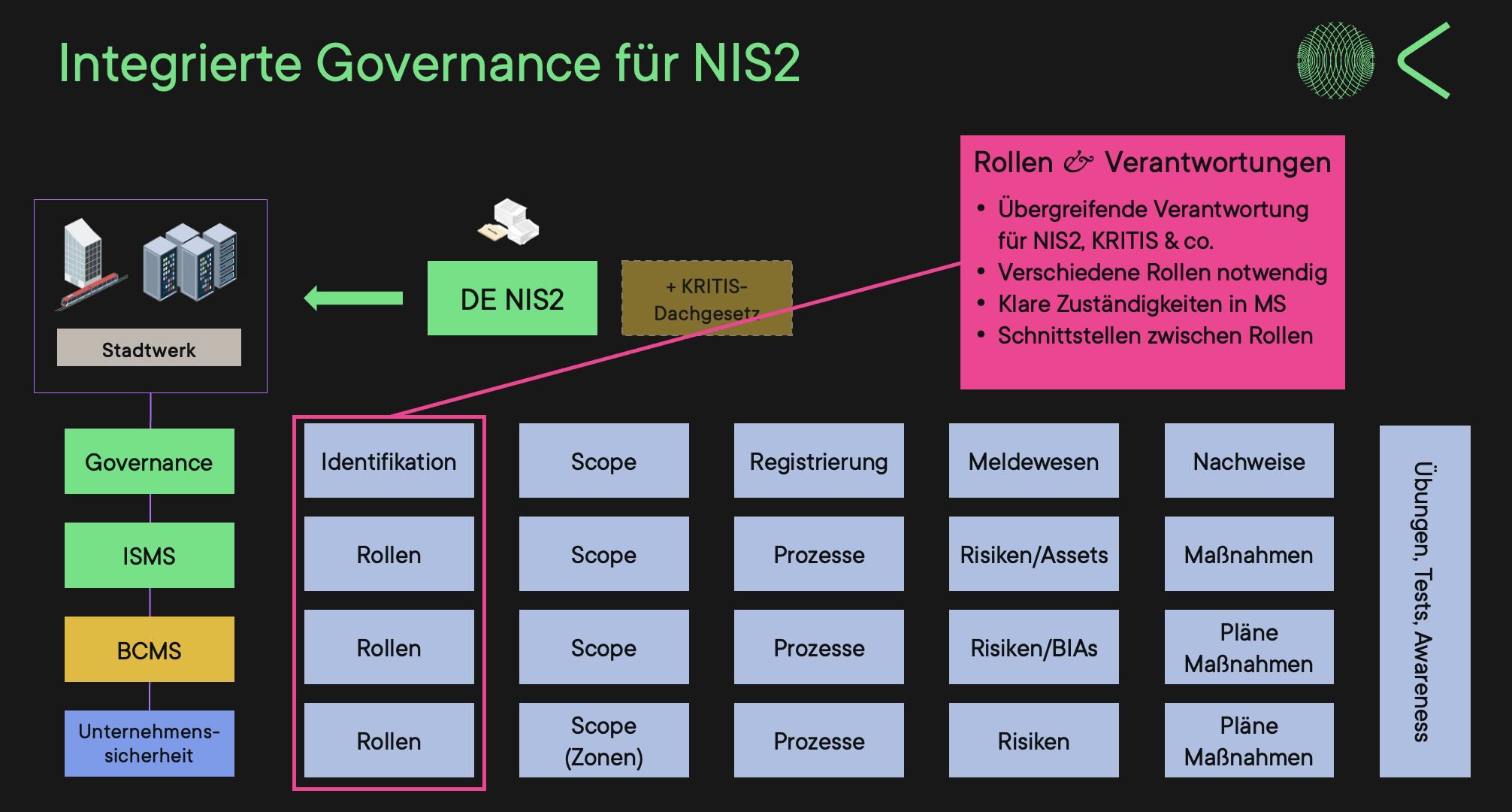

NIS2/KRITIS-Bootcamp in der Summer School

Von Paul Weissmann am 9. April 2026

Das NIS2/KRITIS-Bootcamp richtet sich an regulierte Unternehmen, die in KRITIS und NIS2 vor den Herausforderungen eines integrierten ISMS, BCMS und physischen Schutzanforderungen stehen. NIS2 und KRITIS brauchen zur Umsetzung im Unternehmen ein Sicherheitsmanagement von Cybersecurity (ISMS) über Resilienz (BCMS) bis zur physischen Sicherheit – möglichst integriert.

- Wie setze ich Cybersecurity für NIS2 im ISMS um?

- Was muss ich für Resilienz, Krisenmanagement und Sicherheit (noch) tun?

- Brauche ich wirklich drei Managementsysteme?

Das Bootcamp richtet sich an Teilnehmer mit Expertise in Kritischen Infrastrukturen, die nach einer Einführung in die Regulierung von NIS2 und KRITIS praxisnahe Beispiele zur integrierten Umsetzung erhalten wollen. Gemeinsamer Ansatz bei der (Weiter-)Entwicklung von ISMS und BCMS in betroffenen Einrichtungen mit Verzahnung zur physischen Sicherheit und Krisenmanagement.

Bootcamp NIS2 und KRITIS: ISMS und Resilienz

Integrierter Ansatz KRITIS/NIS2 mit ISMS/BCMS und Sicherheit

OpenKRITIS Summer School ∙ Siegburg ∙ 28. Mai 2026 ∙ Anmeldung

KRITIS-Dachgesetz: Erklärung Bundesregierung

Von Paul Weissmann am 6. April 2026

Protokollerklärung aus: Stenografischer Bericht 1062. Sitzung Bundesrat

Im Rahmen der Abstimmung vom KRITIS-Dachgesetz im Bundesrat gab es eine nächtliche Protokollerklärung der Bundesregierung, die eine Novelle vom Dachgesetz avisiert bis spätestens in zwei Jahren. Darin werden grundlegende Änderungen ange- und versprochen.

- Einheitliche Definition kritische Infrastrukturen im Rahmen der nationalen Resilienzstrategie, mit den fehlenden Sektoren Staat und Verwaltung, Medien und Kultur und Sozialwesen

- Einbindung der Länder in die Rechtsverordnung zur Identifikation

- Zeitnahe Rechtsverordnung mit

System differenzierter Schwellenwerte und abgestufter Pflichten

- Rechtsverordnung für den Umgang mit der Länderöffnungsklausel mit

homogenen Verfahren

insbesondere für den Energiesektor - Prüfung der Herabsenkung der Regelschwellenwerte von 500 Tsd. versorgten Personen, bis in spätestens zwei Jahren (=

flächendeckender, einheitlicher KRITIS-Schutz

) sowie Evaluierung der Schwellenwerteim wissenschaftlichen Kontext

- Zeitnahe Rechtsverordnung zur Weitergabe von Meldungen an Länder

- Resilienzpflichten der Betreiber werden an vier Phasen ausgerichtet: Prävention, Vorbereitung auf Störungen, Bewältigung und Nachsorge.

- Einheitliches Vorgehen mit dem EBA für den Eisenbahnverkehr, auch in Prüfungen

- Evaluation der Abläufe auf

Vereinfachungs- und Beschleunigungspotenziale

umbürokratische Belastungen

zu reduzieren - Anpassung von Transparenzpflichten kritischer Infrastrukturen

OpenKRITIS-Webinar: Aktuelle NIS2-Regulierung

Von Paul Weissmann am 2. April 2026

Ein offenes Webinar von OpenKRITIS am 7. April 2026 zu allen Themen rund um die aktuelle NIS2 und KRITIS-Regulierung in Deutschland und der EU. NIS2 ist eine Weile in Kraft, das KRITIS-Dachgesetz seit März auch – was folgt nun in der Umsetzung und Regulierung?

- Aktuelles aus der NIS2-Regulierung: Updates der EU zu NIS2.5

- KRITIS-Dachgesetz und KRITIS-Verordnung: Vorgaben und Schwellenwerte

- Meldepflicht und Registrierungen: Viele Pflichten und Portale

- Verbundene Unternehmen: Zählregeln für Konzerne

- Prüfungen in KRITIS und NIS2: Standards und Pflichten

- Kritische Komponenten: Weitere Registrierungen

- Q&A: Und viele Fragen!

Am 7. April ab 10:00, Eintritt ist frei, Anmeldung über LinkedIn, Durchführung per MS Teams.

NIS2 und aktueller Stand der Regulierung

Aktuelle Entwicklungen NIS2-Umsetzung, KRITIS und EU.

OpenKRITIS Webinar ∙ Registrierung über LinkedIn ∙ 7. April 2026 10:00

KRITIS-Dachgesetz in Kraft

Von Paul Weissmann am 16. März 2026

Das KRITIS-Dachgesetz tritt am 17. März in Kraft, es wurde heute im Bundesgesetzblatt veröffentlicht. Anderthalb Jahre nach der EU-Frist für die Umsetzung der EU CER-Richtlinie gibt es nun verbindliche Vorgaben für Resilienz und physische Sicherheit bei Betreibern. Die Umsetzung bei betroffenen Betreibern kann und muss nun zeitnah beginnen.

Das KRITIS-Dachgesetz wurde am 6. März 2026 vom Bundesrat beschlossen und kann damit nun endlich in Deutschland in Kraft treten. Größere Änderungen gibt es trotz vieler Kritik (wohl) erstmal nicht. Nun kann es endlich in die Umsetzung bei den vielen Betreiber kritischer Anlagen gehen – BCMS, Krisenmanagement und physische Sicherheit.

Verbundene Unternehmen in NIS2

Von Paul Weissmann am 13. März 2026

Source: User Guide to the SME definition, European Commission, 2020

Bei der Bestimmung von Mitarbeiter- und Finanzzahlen müssen bei NIS2-Einrichtungen auch die Zahlen von verbundenen und Partnerunternehmen nach 2003/361/EG addiert werden. Dies betrifft Konzernverbünde, Tochtergesellschaften und Unternehmensgruppen, und generell Firmen, die durch gleiche Anteilseigner verbunden sind. Art. 3 (1)-(3) Art. 6

- Verbundene Unternehmen mit der Mehrheit an Anteilen, Stimmrechten, Satzung.

- Partnerunternehmen mit mind. 25% der Stimmrechte oder Kapitel eines anderen Unternehmens

- Auch natürliche Personen oder Personengesellschaften

- Ausnahmen: Staatliche Beteiligungen, Forschung, Institutionen, Risikokapital, unabhängige IT

Die Auswirkungen sind komplex, im Grunde müssen Einrichtungen die FTE- und Finanzzahlen der verbundenen Unternehmen zu Einrichtungen addiert werden. Zu den eigenen Daten einer Einrichtung müssen vor- und nachgeschaltete Partnerunternehmen proportional und verbundene Unternehmen (100%) addiert werden. Art. 6 (2)

Bei Konzernen betrifft dies (mindestens) Tochterunternehmen und auch die Holding, falls dort noch nicht konsolidiert wurde. Bei der Berechnung der Zahlen inländischer Gesellschaften (Einrichtungen) sind auch ausländische (!) verbundene und Parterunternehmen hinzuzurechnen.

Das OpenKRITIS-Betreiberforum

Von Paul Weissmann am 10. März 2026

Das OpenKRITIS Betreiberforum am 26. März in Köln – zu Prüfungen in NIS2 und KRITIS. Das Forum ist ein Austauschformat für regulierte Unternehmen, die Fragen rund um NIS2 und KRITIS und aktuelle Themen in einer Kleingruppe diskutieren wollen.

| ID | Termin | Schwerpunkt | Format |

|---|---|---|---|

| F26.2 | 26. März 2026 2 Nachrücker |

Prüfungen in NIS2

|

|

Das Ziel ist Lernen von anderen Betreibern in einer Gruppe mit Gleichgesinnten. Dabei können eigene Fallbeispiele eingebracht und viele Fragen gestellt werden. Das Betreiberforum findet alle zwei Monate in Köln nach Anmeldung statt und richtet sich an direkt regulierte Einrichtungen in NIS2 und KRITIS.

Am Termin F26.2 am 26. März zu Prüfungen in NIS2 gibt es zwei Nachrückerplätze. Wir freuen uns über Nachmeldungen von Betreibern mit Interesse an und Erfahrungen in Prüfungen.

Schulungsprogramm im Sommer 2026

Von Paul Weissmann am 1. März 2026

Die OpenKRITIS Summer School für regulierte Unternehmen im Sommer 2026 – unser Einstieg in die komplexe Welt der NIS2- und KRITIS-Umsetzung in Deutschland. In kleinen, intensiven Kursen behandeln wir in Kleingruppen interaktiv Themen rund um KRITIS und NIS2, ab Mai 2026 im Rheinland.

Die Schulungen richten sich an regulierte Unternehmen, die direkt von NIS2/KRITIS betroffen sind. In der OpenKRITIS Summer School werden NIS2, KRITIS und Cybersecurity interaktiv und mit Fragen erarbeitet – in einer Gruppe mit Gleichgesinnten. Dabei sollen eigene Fallbeispiele eingebracht und viele Fragen gestellt werden. Anmeldung und Buchung über unser Schulungsbüro.

| ID | Thema | Plätze | Termin |

|---|---|---|---|

| S26.1 | Bootcamp NIS2 und KRITIS: ISMS und Resilienz Dieses eintägige Bootcamp richtet sich an regulierte Unternehmen, die in KRITIS und NIS2 vor den Herausforderungen eines integrierten ISMS, BCMS und physischen Schutzanforderungen stehen. OpenKRITIS x 3-Core |

8 | 28 Mai 2026 9:30-15:30 Siegburg |

| S26.2 | NIS2 im Energiesektor: BSI, BNetzA & EnWG Mehrfache Regulierung mit NIS2 und KRITIS im Energiesektor: Sicherheit und Resilienz für Betreiber nach dem EnWG und den BNetzA IT-Sicherheitskataloge. Was gilt nun wo? Wir besprechen Wege und Lösungen im Energiesektor. |

8 | 18 Juni 2026 10:00-16:00 Köln |

| S26.3 NEU |

Security-Programme und NIS2 Strategische Umsetzung von Cybersecurity und Compliance in Programmen: Steuerung, Streams, Methodik und Praxiserfahrungen in Unternehmen und Konzernstrukturen, die erfolgreich Regulierung meistern. OpenKRITIS x intcube |

8 | 2. Juli 2026 10:00-16:00 Köln |

| S26.4 | NIS2 und KRITIS für Studierende Grundlagen von NIS2 und KRITIS in Deutschland und der EU, Diskussion der Ziele staatlicher Regulierung Kritischer Infrastrukturen. Einblick in die praktische Umsetzung in der Wirtschaft. Offen für alle Fachrichtungen. |

10 | 16. Juni 2026 10:00-13:00 online |

KRITIS-Dachgesetz im Bundesrat am 6. März

Von Paul Weissmann am 27. Februar 2026

Das KRITIS-Dachgesetz ist am 6. März 2026 auf der Tagesordnung des Bundesrates. Eigentlich als Formalie gedacht, gibt es vorab erneut Klärungs- und Änderungswünsche – die anstatt einer Annahme (und baldigen Verkündung) einen Vermittlungsausschuss wahrscheinlich machen.

Das KRITIS-Dachgesetz tritt damit nicht kurzfristig in Kraft. Die verschiedenen Empfehlungen (81/1/26) des Bundesrats würden jedoch nochmalige Änderungen am Gesetz nach sich ziehen:

- Senkung der (KRITIS) Schwellenwerte von 500 Tsd. auf 150 Tsd. versorgte Personen

- Unklarheiten bei Betreiberpflichten und Rechtsverordnungen

- Unklarheiten bei Einbindung und Zustimmungspflichten der Ministerien und Länder

- Fehlende Sektoren Staat und Verwaltung sowie Medien und Kultur

- Aufgliederung der Aufsicht für Eisenbahn zwischen EBA und Ländern

- Umgehende Vorlage der (diversen) Rechtsverordnungen

Welche Möglichkeiten in der Überarbeitung der Vorgaben in der Gesetzgebung bleiben, ist unklar.

Das KRITIS-Dachgesetz ist deutlich überfällig – die Umsetzungsfrist der EU CER-Richtlinie war im Oktober 2024. Daneben ist auch noch eine neue KRITIS-Verordnung ausstehend, um die Sektor- und Anlagendefinitionen aus KRITIS, NIS2 und KRITIS-Dachgesetz zu vereinheitlichen.

Registrierungen unter NIS2 und KRITIS

Von Paul Weissmann am 26. Februar 2026

Regulierte Unternehmen müssen sich unter NIS2 als Einrichtung oder Betreiber kritischer Anlagen beim BSI registrieren. Je nach Art des Unternehmens und Regulierung gibt es ab 2026 vielfältige Registrierungspflichten und Portale – die ersten Fristen enden schon am 6. März 2026.

Nach der Feststellung der Betroffenheit beginnt der Weg der Registrierung> Über ELSTER-Zertifikate müssen in einem Portal der Bundesverwaltung Zugänge für das BSI-Portal registriert werden, in dem NIS2-Registrierungen und Meldepflichten vorgenommen werden. Für bestimmte Einrichungen der digitalen Infrastruktur und Betreiber kritischer Anlagen bestehen zusätzliche Registrierungspflichten.

- NIS2-Einrichtungen registrieren sich nach §33 (1) BSIG beim BSI im neuen BSI-Portal registrieren, mit Angaben zur Einrichtung.

- Betreiber kritischer Anlagen, bisher KRITIS, müssen sich nach §33 (2) BSIG mit Anlage, Kontaktstelle usw. registrieren, bisher im MIP (Melde- und Informationsportal), wird durch §8 ersetzt.

- Betreiber kritischer Anlagen müssen sich mit dem kommenden §8 KRITIS-Dachgesetz beim BBK und/oder BSI registrieren

- Besondere Einrichtungen im Sektor Digitale Infrastruktur müssen sich nach §34 BSIG mit Details zum Konzernverbund und weiteren Entitäten in der EU beim BSI registrieren.

- Auch die kritischen Komponenten müssen, wenn vorhanden, nach §33 (2) BSIG oder §8 KRITIS-Dachgesetz beim BBK und BSI registriert werden.

Das OpenKRITIS-Betreiberforum

Von Paul Weissmann am 23. Februar 2026

Das OpenKRITIS Betreiberforum ist ein interaktives Austauschformat für regulierte Unternehmen, die gemeinsam Fragen rund um NIS2 und KRITIS und aktuelle Themen diskutieren wollen.

Das Ziel ist Lernen von anderen Betreibern in einer Gruppe mit Gleichgesinnten. Dabei können eigene Fallbeispiele eingebracht und viele Fragen gestellt werden. Das Betreiberforum findet alle zwei Monate in Köln nach Anmeldung statt und richtet sich an direkt regulierte Einrichtungen in NIS2 und KRITIS.

| ID | Termin | Schwerpunkt | Format |

|---|---|---|---|

| F26.1 | 5. Februar 2026 durchgeführt |

NIS2-Programme

|

|

| F26.2 | 26. März 2026 voll besetzt |

Prüfungen in NIS2

|

|

| F26.3 | 21. Mai 2026 | BCM in NIS2

|

|

| F26.4 | Juli 2026 | Vorfälle und Sensorik

|

|

| F26.5 | Sommer 2026 | EnWG und Sicherheitskataloge |

|

Implementing Act: Sicherheitsvorfälle

Von Paul Weissmann am 23. Februar 2026

Für bestimmte Einrichtungen der Digitalen Infrastruktur gibt es unter EU NIS2 nach Art. 23 einen EU Implementing Act, der definiert, wann Sicherheitsvorfälle erheblich sind. Diese EU-Durchführungsverordnung C(2024) 7151 ist seit 2024 in Kraft und betrifft viele Internet und IT-Provider.

Für andere Sektoren und Einrichtungen sind diese Vorgaben nicht verbindlich, können aber als Orientierung für Kriterien von erheblichen Sicherheitsvorfällen dienen. Die Kriterien Art. 2-14 betreffen die Feststellung von erheblichen Sicherheitvorfällen, die mindestens meldepflichtig sind.

| Einrichtungen Digitale Infrastruktur |

Erhebliche Sicherheitsvorfälle NIS2 Implementing Act Vorfälle mit folgenden (möglichen) Konsequenzen: |

|---|---|

| Alle Betreiber Art. 3 |

|

| Wiederkehrende Incidents Art. 4 |

|

| DNS-Provider Art. 5 |

|

| TLD-Registries Art. 6 |

|

| Cloud-Provider Art. 7 |

|

| Rechenzentren Art. 8 |

|

| CDN-Betreiber Art. 9 |

|

| MSP und MSSP Art. 10 |

|

| Marktplätze Art. 11 |

|

| Suchmaschinen Art. 12 |

|

| Social Media Art. 13 |

|

| Trust Services Art. 14 |

|

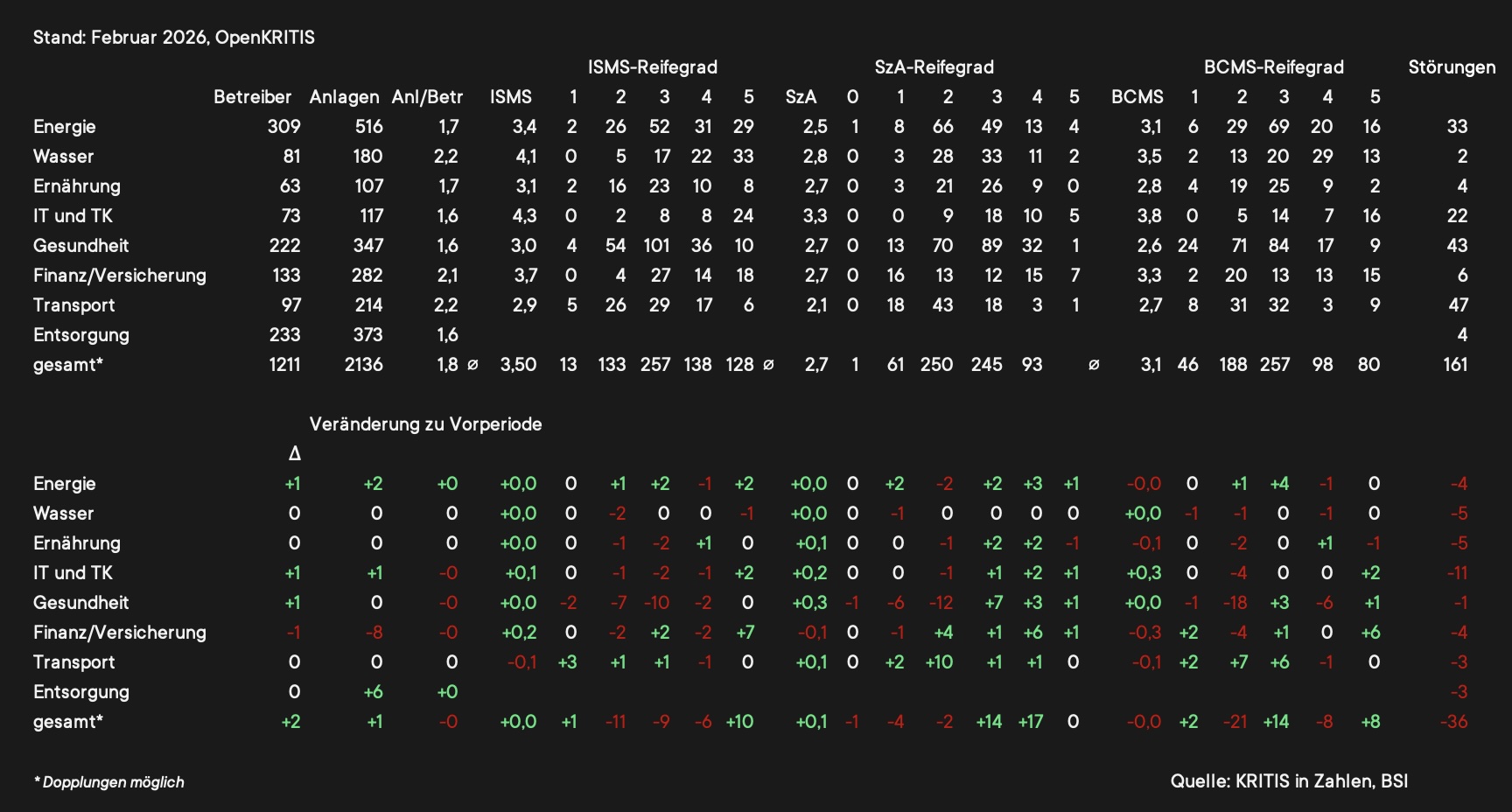

KRITIS in Zahlen seit 2024

Von Paul Weissmann am 9. Februar 2026

Neue KRITIS in Zahlen vom BSI zum 4. Quartal 2025 – mit aktuellen Werten zu Betreibern, Anlagen und Reifegraden in Deutschland. Die Zahlen wurden zu Ende Dezember 2025 aktualisiert: wenig Bewegung.

Ende 2025 gab es 1.211 Betreiber mit 2.136 KRITIS-Anlagen mit leicht verbesserten Reifegraden im ISMS, BCMS und SzA. Weiterhin Verschiebungen durch Abmeldung von Reifegraden im Sektor Finanzen durch DORA.

Die Historie der KRITIS-Reifegrade seit Anfang 2024 bis Ende 2025 basierend auf öffentlichen Zahlen. Die in Prüfungen ermittelten Reifegrade veränderten sich in den letzten beiden Jahren nur leicht – und schwankten viel um den 3.0-Mittelwert mit leichten Ausschlägen nach oben und unten.

An den Gesamtreifegraden der KRITIS-Betreiber im ISMS, BCMS und der Angriffserkennung hat sich tatsächlich nur im Nachkommabereich etwas geändert, auch wenn eine leichte Tendenz nach oben erkennbar ist. Die rote Laterne der Sektoren Gesundheit und Transport ist relativ konstant, während der Sektor Digitale Infrastruktur seit langem gut abschneidet.

Keine Gewähr auf Vollständigkeit oder Korrektheit der Auswertung oben. Dopplungen möglich

EU Cybersecurity Act 2

Von Henri Jäger am 28. Januar 2026

Der EU Cybersecurity Act (CSA) ist das europäische Rahmenwerk für Cybersecurity. EU CSA legte 2019 die Grundsteine für umfangreiche Cybersecurity-Regulierung und Governance in der EU und wird 2026 mit dem CSA2 überarbeitet.

Mit EU CSA2 sollen ICT-Lieferketten in der EU gestärkt und geschützt werden, Zertifizierungen für und Compliance mit EU-Regulierungen erleichtert und vor allem die Rolle der ENISA gestärkt werden.

- ICT Toolbox: CSA2 führt ein EU-weites Rahmenwerk zum Schutz kritischer Lieferketten in den NIS2-Sektoren ein. Damit sollen kritische ICT-Supplier (IT-Provider, Cloud, ...) durch Bewertungen auf EU-Ebene identifiziert und geschützt (reguliert) werden können.

- Hoch-Risiko Lieferanten: Neue Mechanismen für Lieferanten und Dienstleister mit Sitz in oder Kontrolle durch Drittländern. Dafür soll es Listen und Kontrollmechanismen durch die EU geben. (Potenzielle Schnittmenge zu Kritische Komponenten und Souveränitätsdebatte.)

- European Cybersecurity Certification Framework: Die Nutzung von Zertifizierungen im Rahmen von EU CSA und EU-Regulierungen soll deutlich vereinfacht werden – mit (neuen) Zertifizierungsschemata für Klassen von IT-Anbietern, Wirksamkeit, Cyber-Posture u.v.m.

- ENISA in CSA2: Die operativen Aufgaben und das Mandat der ENISA für Warnungen, Koordinieren von Schwachstellen, Support, und Tools und Plattformen für die Cyber Posture der EU.

- EU NIS2: Die 2023 in Kraft getretene EU NIS2 Richtlinie soll mit CSA2 überarbeitet werden

EU CSA2 wird aktuell als Vorschlag der Kommission zwischen Rat und EU Parlament verhandelt (im Trialog) – mit noch viel Abstimmungsbedarf und unterschiedlichen Positionen.

KRITIS-Dachgesetz in 2026

Von Paul Weissmann am 27. Januar 2026

Für das KRITIS-Dachgesetz gibt es Ende Januar 2026 eine neuerliche Änderungsversion der Regierungsfraktionen.

Damit wird in Teilen auch auf die Kommentare des Bundesrats Ende 2025 eingegangen, dass die Schwellenwerte von 500.000 versorgten Bürgern zu hoch

seien.

Die Änderungen in 2026 betreffen vor allem die Logik der Festlegung kritischer Anlagen – die deutlich um Länderzuständigkeiten erweitert wird.

- Betreiber, die unterhalb von KRITIS-Schwellenwert kritisch werden, können neben dem BMI, falls der Sektor auf Bundesebene reguliert wird auch durch Länder (!) bestimmt werden.

- Länder können Betreiber unterhalb von Schwellenwerten mittels einer neuer Rechtsverordnung bestimmen, falls die zuständige Behörde eine Landesbehörde ist.

- Betreiber kritischer Anlagen, durch Landesbehörden mit anderen Nachweisen

- Kritische Komponenten müssen bei der Registrierung mitgemeldet werden (an das BSI)

- Anpassungen der Meldepflicht an das BBK: Weiterleitungen, Lagebilder

- Erhöhung der Geldbußen auf bis zu 1 Mio. EUR

- Anpassung der Definitionen kritische Anlagen (KRITIS-Anlagen) auch im BSI-Gesetz

- Anpassung der Registrierung Betreiberm kritischer Anlagen auch im BSI-Gesetz

- Fristen wurden entschärft – viele Daten liegen nun unbestimmter und/oder in der Zukunft: Nationale Risikoanalysen, Nationale Resilienzstrategie

Die Sektoren mit Zuständigkeit von Landesbehörden sind, nach den letzten Entwürfen: Gesundheitswesen, Wasser, Ernährung, Entsorgung, und einige noch unbestimmte Dienstleistungen. Die Anlagendefinitionen in einer neuen KRITIS-Verordnung fehlen allerdings noch.

Ein baldiges Inkrafttreten nun scheint möglich. Weitere Gesetze werden dann auch geändert.