Betroffenheit in Unternehmen

Geltungsbereich

Der Geltungsbereich regulierter Unternehmen definiert und beschreibt den regulierten Bereich samt seiner notwendigen Prozesse und Technologiekomponenten. Im Vergleich zur bisherigen KRITIS-Regulierung erweitert NIS2 den Geltungsbereich in betroffenen Unternehmen deutlich. Zukünftig fallen große Teile von Unternehmen unter die Regulierung.

Der Geltungsbereich muss von regulierten Einrichtungen und Betreibern selbst im Detail definiert und in einem Geltungsbereichsdokument beschrieben werden.

Einrichtungen (NIS2)

Der Geltungsbereich von wichtigen und besonders wichtigen Einrichtungen ist unter NIS2 sehr umfangreich: Begründung zu §30

- Der Geltungsbereich umfasst

sämtliche IT-Systeme, Komponenten und Prozesse, die für die Erbringung der Dienste genutzt werden.

- Mit den Diensten meint der Gesetzgeber

sämtliche Aktivitäten der Einrichtung, für die IT-Systeme eingesetzt werden, dies beinhaltet beispielsweise auch Büro-IT oder andere IT-Systeme, die durch die Einrichtung betrieben werden

. - Die Maßnahmen im Geltungsbereich sollen in einem

angemessenen Verhältnis zu den Risiken stehen

und denunterschiedlichen Grad der Risikoexposition

berücksichtigen. - Der Geltungsbereich ist auf die regulierte Legaleinheit beschränkt.

Betreiber kritischer Anlagen (KRITIS)

Der Geltungsbereich mit höheren Anforderungen für kritische Anlagen umfasst wie bisher bei KRITIS die Anlage selbst und die regulierte kritische Dienstleistung: §31

- Geltungsbereich für §31 und §39 Maßnahmen sind die

IT-Systeme, Komponenten und Prozesse, die für die Funktionsfähigkeit der Kritischen Infrastruktur maßgeblich sind

, d.h. die KRITIS-Anlage und notwendige und unterstützende Infrastruktur. - Wohlgemerkt bleibt der Rest der Einrichtung außerhalb der Anlage auch reguliert nach §30, s.o.

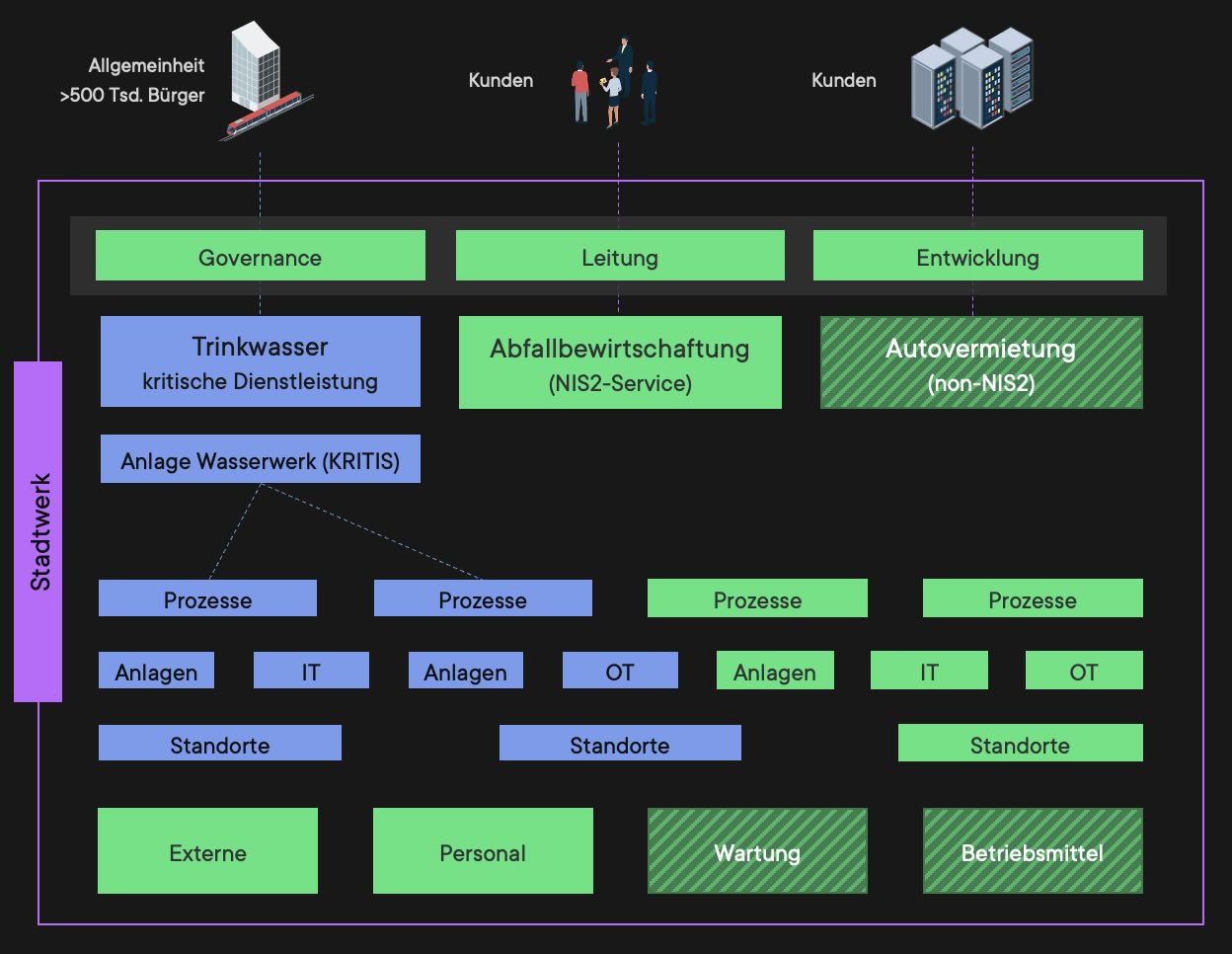

Logische Darstellung (Beispiel)

Die verschiedenen Scopes können wie folgt in einem Geltungsbereich dargestellt werden: umfasst den KRITIS-Bereich (kritische Anlage), während die gesamte Einrichtung (NIS2) umfasst. Es gibt Überschneidungen und Randbereiche (non-NIS2), die auch dazu gehören.

Die Maßnahmen der einzelnen Scopes werden im nächsten Abschnitt definiert.

Maßnahmen

Im regulierten Geltungsbereich müssen Einrichtungen für NIS2 geeignete, verhältnismäßige und wirksame technische und organisatorische Maßnahmen ergreifen, um die IT und Prozesse ihrer erbrachten Dienste zu schützen, Störungen der Verfügbarkeit, Integrität und Vertraulichkeit zu vermeiden und Auswirkungen von Sicherheitsvorfällen gering zu halten. §30 (1)

Bei der Bewertung der Verhältnismäßigkeit von Maßnahmen sollen Risikoexposition, Größe der Einrichtung, Umsetzungskosten, Eintrittswahrscheinlichkeit und Schwere von Sicherheitsvorfällen sowie deren gesellschaftlichen und wirtschaftlichen Auswirkungen berücksichtigt werden – Maßnahmen sollen risikoorientiert gewählt werden. §30 (1)

Speziell für kritische Anlagen

Betreiber kritischer Anlagen gelten unabhängig von der Unternehmensgröße ebenfalls als besonders wichtige Einrichtung – sie haben damit einen NIS2-Geltungsbereich und als Teilmenge davon einen KRITIS-Geltungsbereich für den Anlagenbetrieb, für den zusätzliche erhöhte Anforderungen gelten.

Der KRITIS-Geltungsbereich legt alle Prozesse, Komponenten und IT-Systeme der registrierten und zu prüfenden KRITIS-Anlagen fest, die für die Funktion der kritischen Dienstleistung zur Gewährleistung der Versorgungssicherheit notwendig sind.

| Geltungsbereich | Abgedeckt | Anforderungen |

|---|---|---|

| Einrichtung | ganze Legaleinheit | NIS2-Anforderungen §30§32§33§35§38 |

| Kritische Anlage wenn vorhanden |

Systeme, Komponenten und Prozesse der kritischen Dienstleistung (Anlage) |

NIS2 und KRITIS-Anforderungen §30§31§32§33§35§38§39 Resilienz-Anforderungen KRITIS-DachG |